漏洞描述

当用户成功验证而应用程序不更新cookie时,这个时候就存在会话固定漏洞,攻击者可利用此漏洞发起会话劫持。

HTTP的无状态性,导致Web应用程序必须使用会话机制来识别用户。如果用户未登录时的会话ID和登录后的会话ID保持一致,那么攻击者可以迫使受害者使用一个已知(有效)的会话ID,当受害者通过身份验证,攻击者就可以利用这个会话ID进入验证后的会话(登录状态)。

漏洞检测

在理解漏洞原理后,怎么检测会话固定漏洞就很明显了,只需查看登录前和登录后的会话ID是否一致即可。查看的方式有多种,如浏览器F12,抓包工具等。

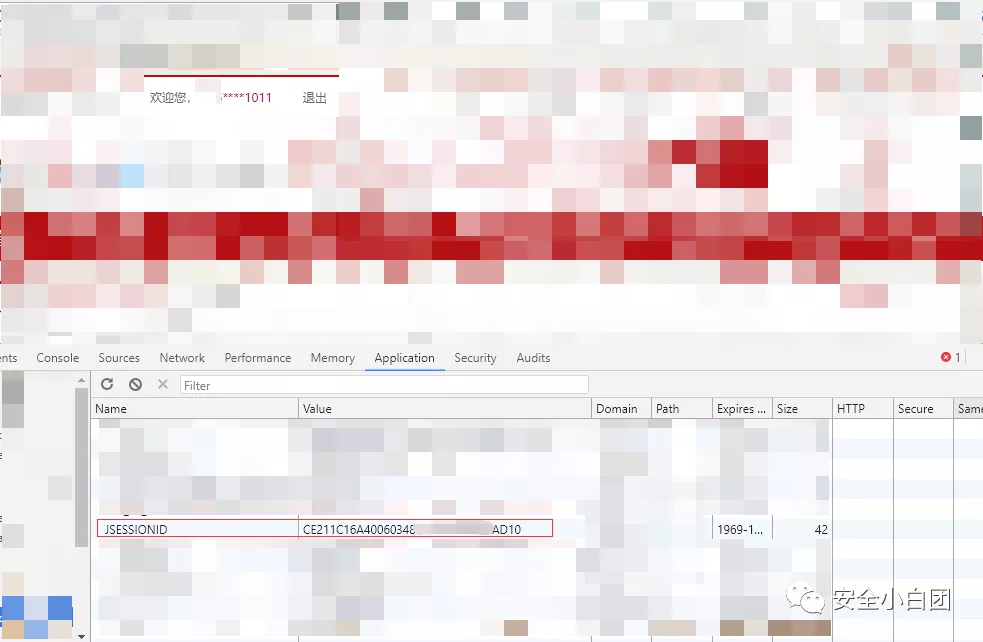

登录前查看客户端的会话ID

输入账号密码通过验证后查看客户端的会话ID

发现登录前后的会话ID是一样的,这样说明系统存在会话固定漏洞,利用漏洞就是水到渠成的事了。先在Web应用程序上创建一个会话并记录对应的有效会话ID,然后通过各种手段促使受害者使用这个会话ID通过服务器验证,这样攻击者就可以通过这个会话ID进入受害者的账户。

漏洞修复

应用在用户验证成功后,先让原来的会话ID失效,然后提供一个新的会话ID给用户。

免责声明

安全小白团是帮助用户了解信息安全技术、安全漏洞相关信息的微信公众号。安全小白团提供的程序(方法)可能带有攻击性,仅供安全研究与教学之用,用户将其信息做其他用途,由用户承担全部法律及连带责任,安全小白团不承担任何法律及连带责任。